La verificación de bases de datos se ha convertido en uno de los pasos más críticos para las empresas que buscan protegerse del fraude, cumplir con las regulaciones y generar confianza con sus clientes. Ya sea en el sector financiero, el comercio electrónico, la salud o incluso el del juego, es probable que su empresa ya esté utilizando algún tipo de verificación para verificar a las personas y organizaciones antes de trabajar con ellas.

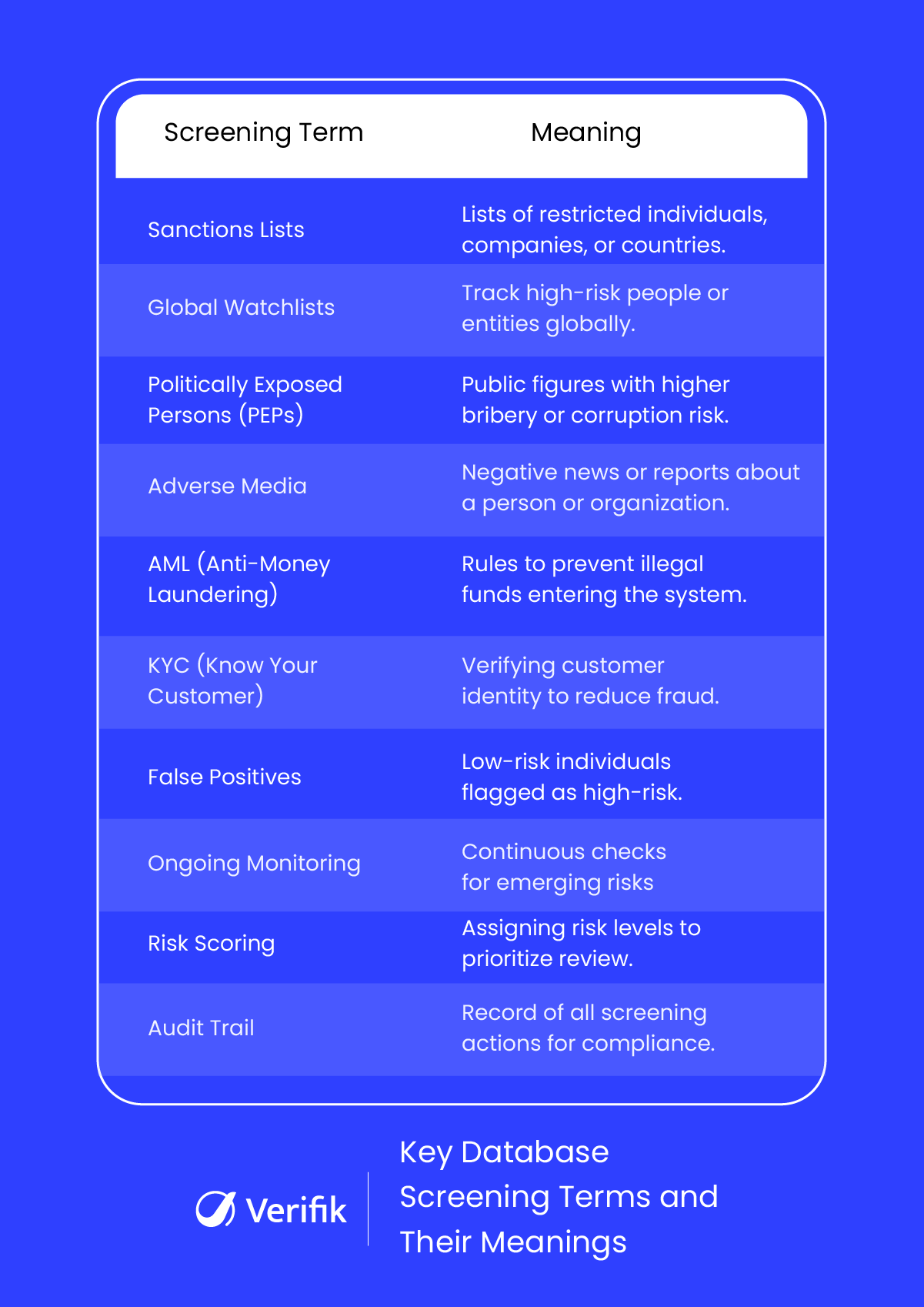

Pero aquí está el reto: la verificación de bases de datos tiene su propio lenguaje, y no todos están familiarizados con los términos que definen este proceso. Desde listas de sanciones hasta medios adversos y PEP, estos términos son clave para comprender cómo se identifican y gestionan los riesgos.

En este blog, analizaremos 10 de los términos más importantes sobre la verificación de bases de datos que todo líder empresarial, responsable de cumplimiento normativo o responsable de la toma de decisiones debería conocer. Al final, tendrá una idea más clara de lo que significan estos términos y por qué son importantes para su organización.

1. Listas de Sanciones

Las listas de sanciones son registros oficiales mantenidos por gobiernos u organizaciones internacionales que identifican a personas, empresas o países con restricciones para hacer negocios. Estas restricciones suelen estar dirigidas a actividades ilegales, terrorismo o violaciones políticas. La verificación con estas listas ayuda a las empresas a evitar sanciones legales y garantiza que no interactúen con entidades de alto riesgo. Las comprobaciones periódicas con las listas de sanciones son un paso fundamental para mantener el cumplimiento normativo.

2. Listas de Vigilancia Global

Las listas de vigilancia global rastrean a personas y organizaciones consideradas de alto riesgo a escala internacional. Incluyen personas bajo investigación, personas de interés o entidades vinculadas a delitos financieros. A diferencia de las listas de sanciones, ofrecen una visión más amplia de las amenazas potenciales. Las empresas utilizan estas listas para mejorar la detección de riesgos y tomar decisiones informadas antes de incorporar clientes o socios.

3. Personas Expuestas Políticamente (PEP)

Las PEP son personas que ocupan o han ocupado cargos públicos destacados, como funcionarios gubernamentales, políticos de alto rango o ejecutivos de empresas estatales. Debido a su influencia, pueden representar un mayor riesgo de soborno, corrupción o blanqueo de capitales. La identificación de PEP garantiza que las empresas cumplan con las normativas AML y KYC. También protege a las empresas del daño reputacional asociado con conexiones de alto riesgo.

4. Medios Adversos

Los medios adversos se refieren a la cobertura informativa o los informes negativos sobre personas u organizaciones, incluyendo acusaciones de fraude, demandas o actividades delictivas. La detección de medios adversos revela riesgos que podrían no aparecer en las listas oficiales de vigilancia o sanciones. Esto proporciona a las empresas una visión más completa de las posibles amenazas. Incorporar verificaciones de medios adversos ayuda a las empresas a evitar relaciones de riesgo y a proteger la reputación de su marca.

5. AML (Antilavado de Dinero)

La AML se compone de leyes, regulaciones y procedimientos diseñados para evitar que los delincuentes oculten fondos obtenidos ilegalmente como ingresos legítimos. La verificación de bases de datos facilita el cumplimiento de la AML al identificar personas u organizaciones sospechosas antes de que se realicen las transacciones financieras. Las empresas que cumplen con las directrices AML reducen la exposición legal, protegen sus activos y mantienen la confianza de las partes interesadas. Integrar las verificaciones AML en las operaciones rutinarias es esencial para las empresas en sectores de alto riesgo.

6. KYC (Conozca a su Cliente)

KYC es el proceso de verificar la identidad de los clientes para prevenir el fraude y cumplir con los requisitos regulatorios. La verificación de bases de datos desempeña un papel vital en KYC, ya que ayuda a las empresas a verificar que sus clientes o socios sean confiables y representen un riesgo mínimo. Los procesos KYC eficaces mejoran la confianza y la transparencia. También ayudan a las empresas a evitar multas o sanciones relacionadas con la incorporación de entidades de alto riesgo.

7. Falsos Positivos

Un falso positivo se produce cuando un sistema de revisión marca a una persona o entidad de bajo riesgo como de alto riesgo. Si bien estas alertas no indican amenazas reales, pueden ralentizar la incorporación y consumir recursos valiosos. Las empresas necesitan sistemas para revisar y verificar rápidamente estos resultados. Reducir los falsos positivos mejora la eficiencia y garantiza que no se pasen por alto los riesgos reales.

8. Monitoreo Continuo

El monitoreo continuo implica verificaciones continuas de clientes, empleados o proveedores después del monitoreo inicial. Esto garantiza que cualquier riesgo emergente se detecte con prontitud para mantener el cumplimiento a lo largo del tiempo. Ayuda a las empresas a adaptarse a circunstancias cambiantes, como sanciones actualizadas o informes adversos de los medios de comunicación. El monitoreo regular fortalece la gestión de riesgos y mantiene las operaciones seguras.

9. Puntuación de Riesgo

La puntuación de riesgo asigna un valor numérico o categórico a personas o entidades según los resultados de la verificación . Ayuda a las empresas a priorizar los casos de alto riesgo para una investigación más profunda. Las puntuaciones se determinan en función de factores como la presencia de sanciones, la condición de persona políticamente expuesta (PEP) o las conclusiones negativas de los medios de comunicación.

El uso de puntuaciones de riesgo permite a las empresas tomar decisiones más rápidas e informadas, a la vez que concentra los recursos donde más se necesitan.

10. Registro de auditoría

Un registro de auditoría es un registro detallado de todas las actividades de verificación , incluyendo resultados, medidas y decisiones tomadas. Mantener un registro de auditoría es crucial para el cumplimiento normativo y demuestra la debida diligencia. También permite a las empresas revisar decisiones históricas, resolver disputas y prepararse para auditorías. Un registro de auditoría claro fortalece la transparencia y la rendición de cuentas en toda la organización.

Conclusión

Comprender estos 10 términos de verificación de bases de datos es más que solo conocimiento del sector. Es una forma práctica de mantener su negocio seguro, en cumplimiento normativo y eficiente. Desde listas de sanciones hasta listas de vigilancia globales y juicios de auditoría, cada término desempeña un papel clave en un proceso de verificación sólido que ayuda a prevenir el fraude, las infracciones regulatorias y el daño a la reputación.

Experimente hoy mismo un verificación de bases de datos más inteligente

La tecnología adecuada puede hacer que el verificación de bases de datos sea más rápido, sencillo y mucho más fiable para su negocio. smartCHECK de Verifik ofrece una solución integral que automatiza el verificación de bases de datos en listas de vigilancia globales, listas de sanciones, PEP y medios adversos. Se actualiza en tiempo real, se integra a la perfección en sus flujos de trabajo y le proporciona información precisa y práctica sin ralentizar las operaciones.

Tome el control de su cumplimiento normativo y gestión de riesgos hoy mismo. Reserve una demostración gratuita de 30 minutos de smartCHECK y descubra cómo un verificación de bases de datos más inteligente puede proteger y hacer crecer su negocio.